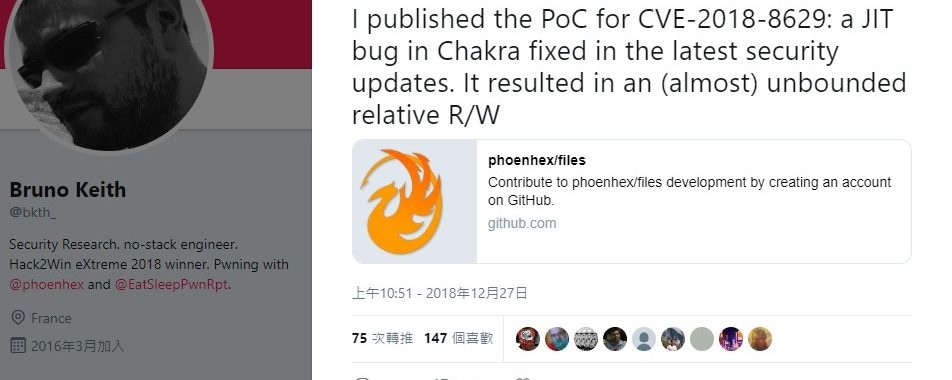

根據獨立研究人員Bruno Keith在社交網站上公佈了Microsoft Edge瀏覽器與其他產品的漏洞代碼,此一漏洞編號為CVE-2018-8629,微軟也緊急已在去年12月釋出修補程式。

成功利用這個漏洞可以導致遠端執行程式碼、提升權限、泄漏資訊、篡改、阻斷服務或仿冒詐騙,視乎攻擊者利用哪個產品而定。

以IE與Edge在CVE-2018-8629下的惡意行為而言,瀏覽器所使用的 JavaScript 引擎 Chakra,當 Chakra 不能正確讀取器記憶體時,就會觸發遠程代碼載入漏洞。

攻擊者可架設一個惡意網站誘導用戶進行訪問,用戶 ” 中招 ” 後,遠程代碼擁有者即可取得電腦所有權限即系統控制權——包含可以安裝 / 卸載程序、查看更改或刪除數據以及創建新帳戶。

CVE-2018-8629影響下述微軟產品

- Microsoft Internet Explorer 9, 10, 11

- Microsoft Edge

- Microsoft Windows 7, 8.1, RT 8.1, 10

- Microsoft Windows Server 2008, 2008 R2, 2012, 2012 R2, 2016, 2019

- Microsoft Windows Server, version 1709, version 1803

- Microsoft Office 2010, 2016 for Mac, 2019, 2019 for Mac

- Microsoft Office Compatibility Pack

- Microsoft Office Web Apps 2010, 2013

- Microsoft Excel 2010, 2013, 2013 RT, 2016

- Microsoft Excel Viewer 2007

- Excel Services

- Microsoft PowerPoint 2010, 2013, 2013 RT, 2016

- Microsoft PowerPoint Viewer

- Microsoft SharePoint Foundation 2010

- Microsoft SharePoint Enterprise Server 2013, 2016

- Microsoft SharePoint Server 2010, 2013, 2019

- Microsoft Exchange Server 2016

- Microsoft Outlook 2010, 2013, 2013 RT, 2016

- Office Online Server

- Office 365 ProPlus

- Microsoft .NET Framework 3.5, 3.5.1, 4.5.2, 4.6. 4.6.1, 4.6.2, 4.7, 4.7.1, 4.7.2,

- ChakraCore

- Microsoft Dynamics NAV 2016, 2017

- Microsoft Visual Studio 2015 2017

- Windows Azure Pack Rollup 13.1

針對大型與成長型企業所設計的進化網路瀏覽隔離方案

微軟系統上的程式漏洞從出不窮,但是利用更新修補是緩不濟急,唯有使用網路瀏覽隔離技術來達成安全的網路閘道安全防範的主要防線,並更符合企業使用者對於網路瀏覽的習慣;是除了傳統VDI與端點隔離技術外,最受矚目的安全網路瀏覽解決方案。